Guide utilisateur

Découvrez toutes les fonctionnalités de Livodit AI et apprenez à tirer le meilleur parti de la plateforme.

Sommaire

Connexion & Création de compte

Connexion, Saisissez votre identifiant (ou email) et votre mot de passe pour accéder à la plateforme. La session est sécurisée par JWT avec cookies HttpOnly.

Création de compte, Cliquez sur « Créer un compte » pour renseigner vos informations : nom, email, identifiant, mot de passe, entreprise, secteur, taille et pays. Vous devez accepter les CGU et la Politique de confidentialité.

Mot de passe oublié, Un lien de réinitialisation vous est envoyé par email.

Langue, Basculez entre français et anglais via le bouton de langue en haut à droite. Le choix est mémorisé.

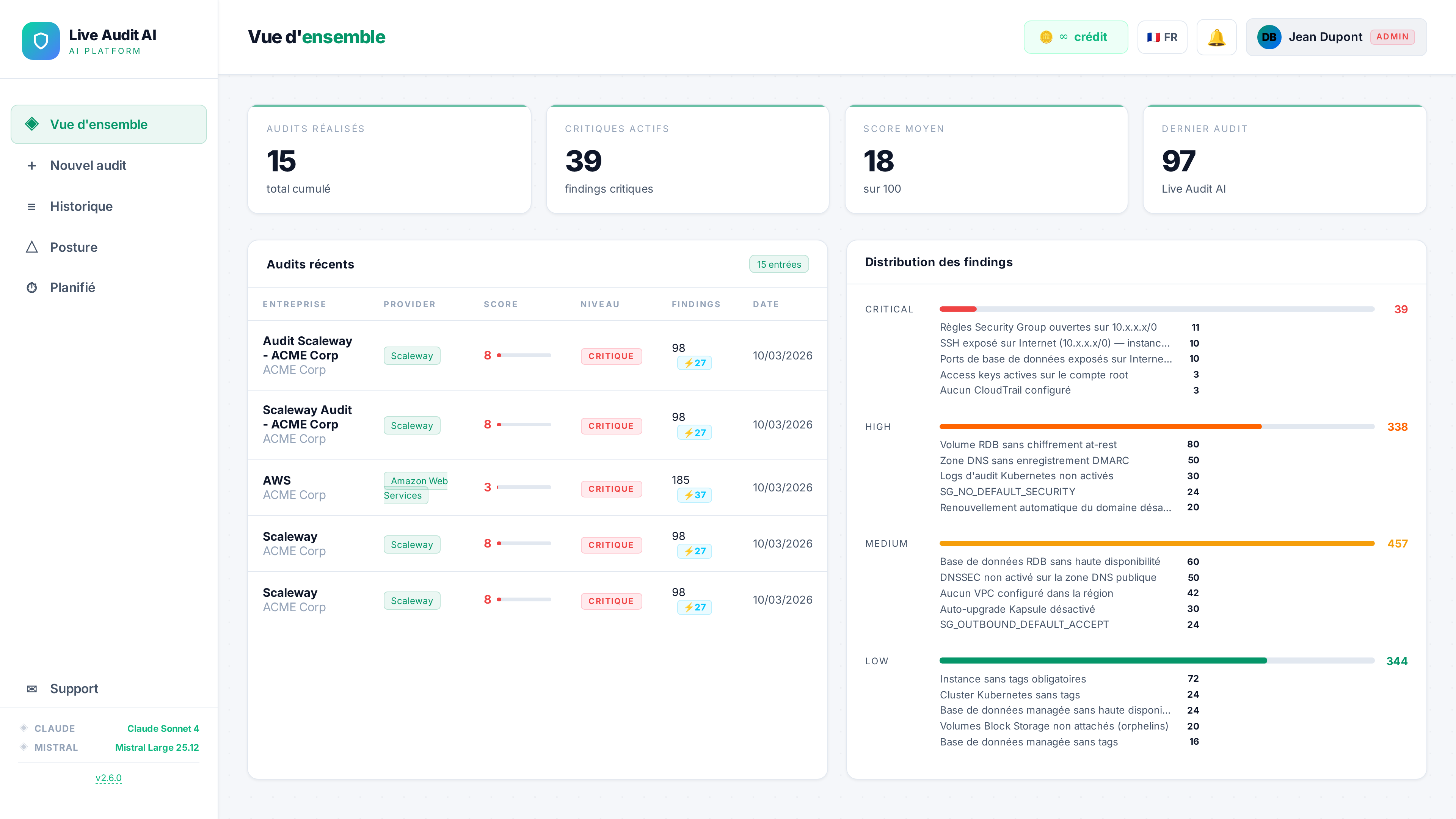

Tableau de bord

Le tableau de bord offre une vue d'ensemble de votre posture de sécurité :

- Score global, Note sur 100 avec indicateur de tendance (hausse/baisse).

- Répartition par sévérité, Nombre de findings CRITICAL, HIGH, MEDIUM et LOW sous forme de badges colorés.

- Top 5 des vulnérabilités, Les 5 findings les plus critiques détectés lors de vos audits récents.

- Statistiques par provider, Répartition des audits par fournisseur cloud (AWS, Azure, GCP, Scaleway, Outscale, OVHcloud, Hetzner, T-Systems).

- Benchmark sectoriel, Comparaison anonymisée de votre score par rapport à votre secteur d'activité.

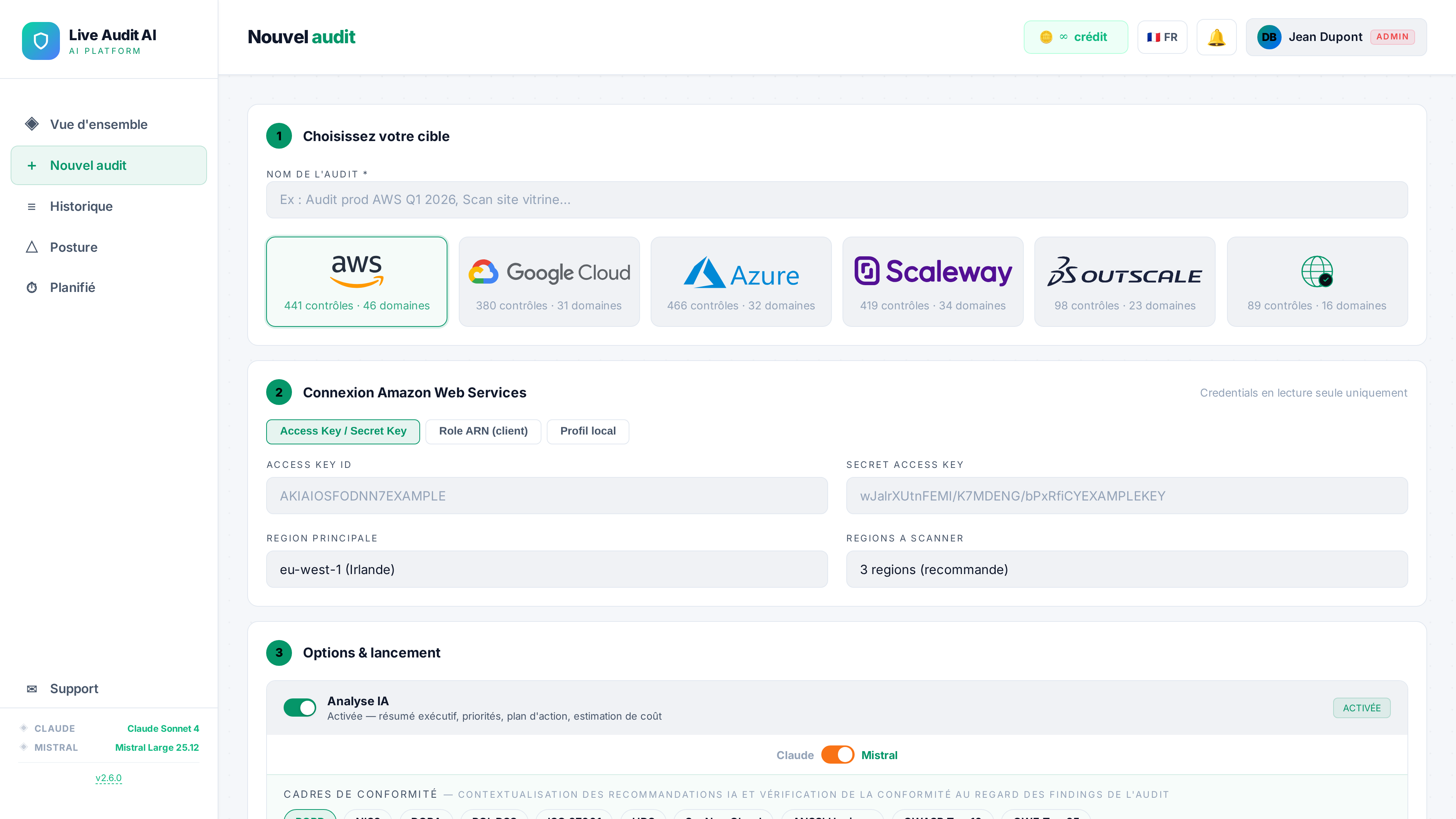

Lancer un audit

Depuis la page « Nouvel audit », configurez votre audit en quelques étapes :

- Nom de l'audit, Donnez un nom explicite (ex. « AWS Prod - Mars 2026 »).

- Provider, Choisissez parmi AWS, Azure, GCP, Scaleway, Outscale, OVHcloud, Hetzner ou T-Systems.

- Credentials, Saisissez vos identifiants d'accès cloud (Access Key / Secret Key pour AWS, JSON pour GCP, etc.). Les credentials sont chiffrées en transit et au repos (AES-256 Fernet). Pour les audits planifiés, elles sont stockées chiffrées en base. Nous recommandons des accès en lecture seule pour l'audit.

- Découverte multi-scope, Pour les providers qui le supportent (AWS, GCP, Azure, Scaleway), la plateforme détecte automatiquement les différents scopes (comptes, projets, souscriptions, organisations) accessibles et audite chacun séparément avec un score dédié.

- Référentiels de conformité, Sélectionnez un ou plusieurs référentiels : ANSSI, ISO 27001, DORA, SOC 2, PCI-DSS, NIS2, HDS, RGPD, CIS.

- Analyse IA, Activez l'analyse intelligente par Claude (Anthropic) ou Mistral AI (EU) pour des recommandations enrichies.

Coût, 1 crédit par audit cloud, quel que soit le nombre de ressources.

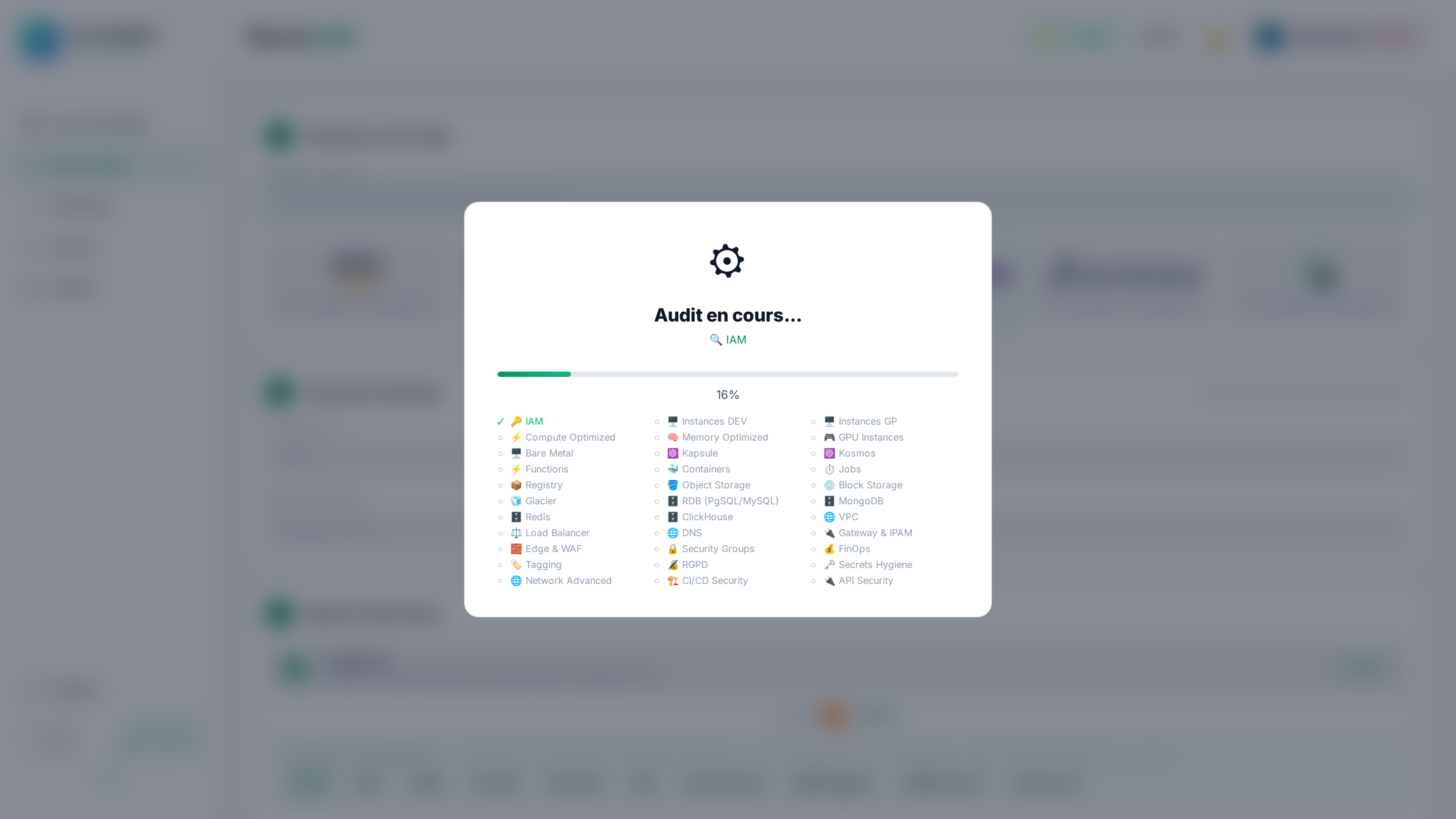

Progression en temps réel

Pendant l'exécution de l'audit, un écran de progression affiche en temps réel :

- L'étape en cours (collecte, analyse, génération du rapport…)

- Le nombre de contrôles exécutés

- Le temps écoulé

- Les éventuelles erreurs rencontrées

L'audit s'exécute en arrière-plan, vous pouvez naviguer dans l'application et revenir consulter l'avancement à tout moment.

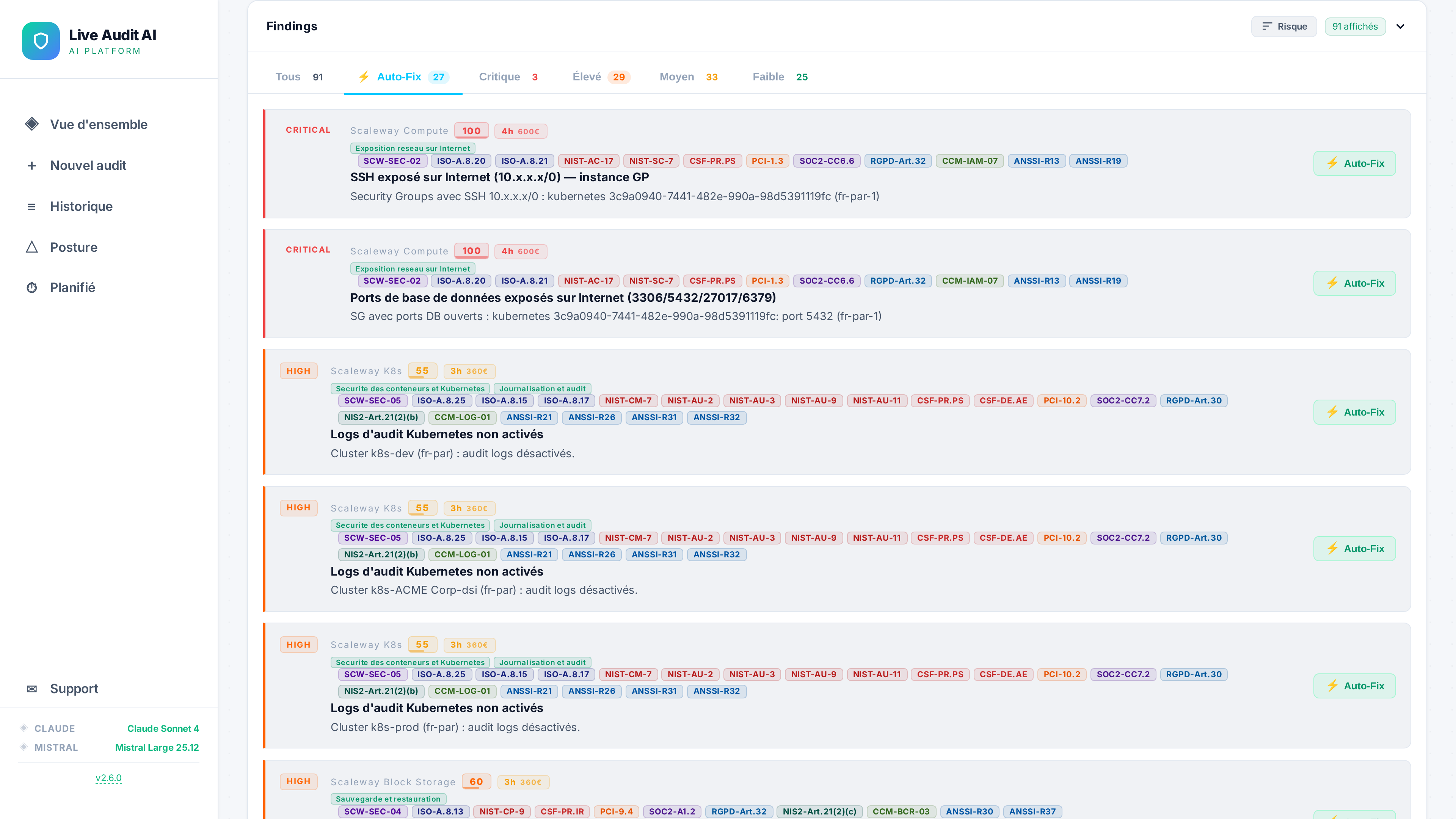

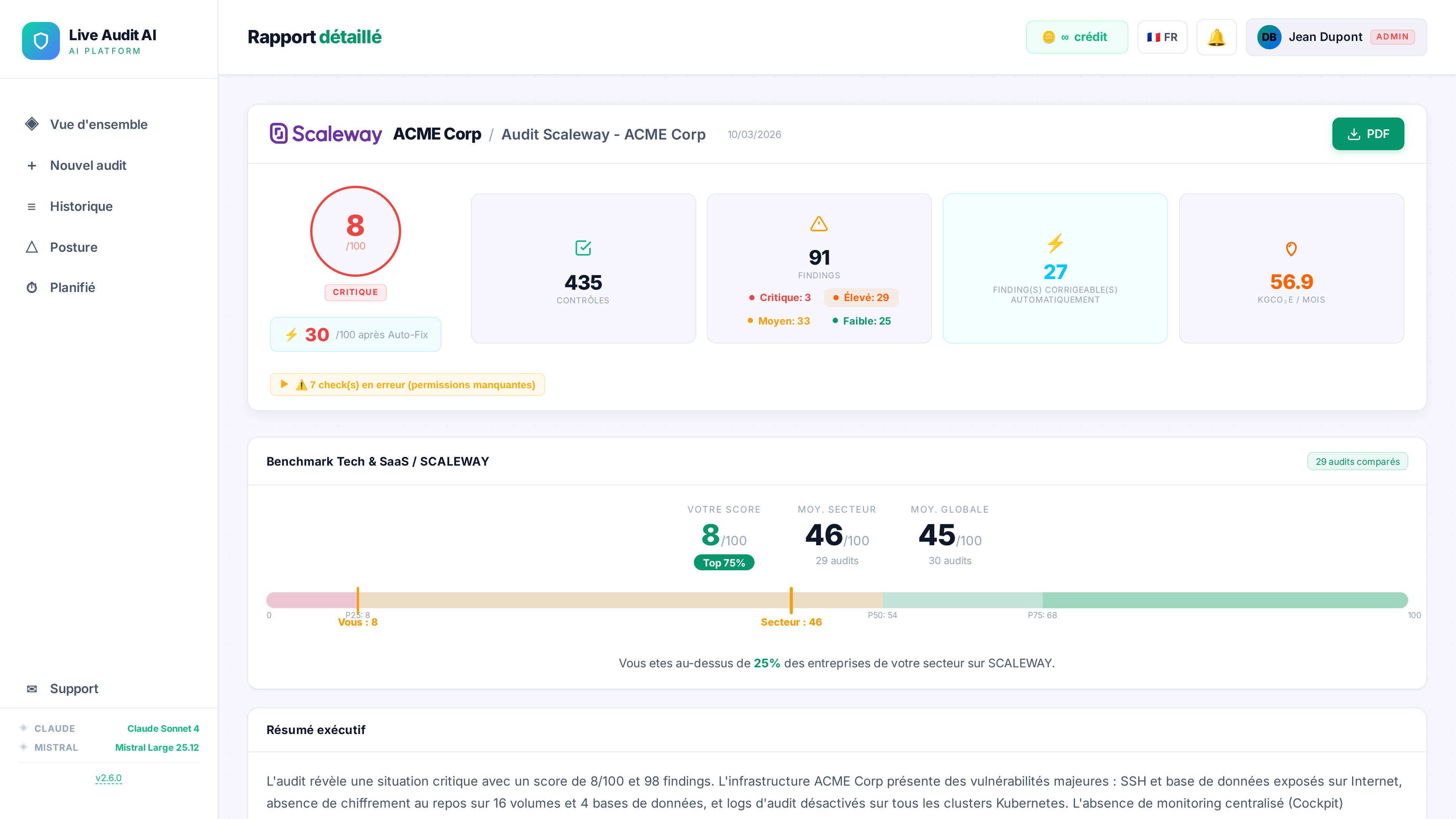

Résultats d'audit & Score

La page de résultats est le cœur de l'analyse. Elle présente l'ensemble des vulnérabilités détectées avec une richesse d'informations sur chaque finding :

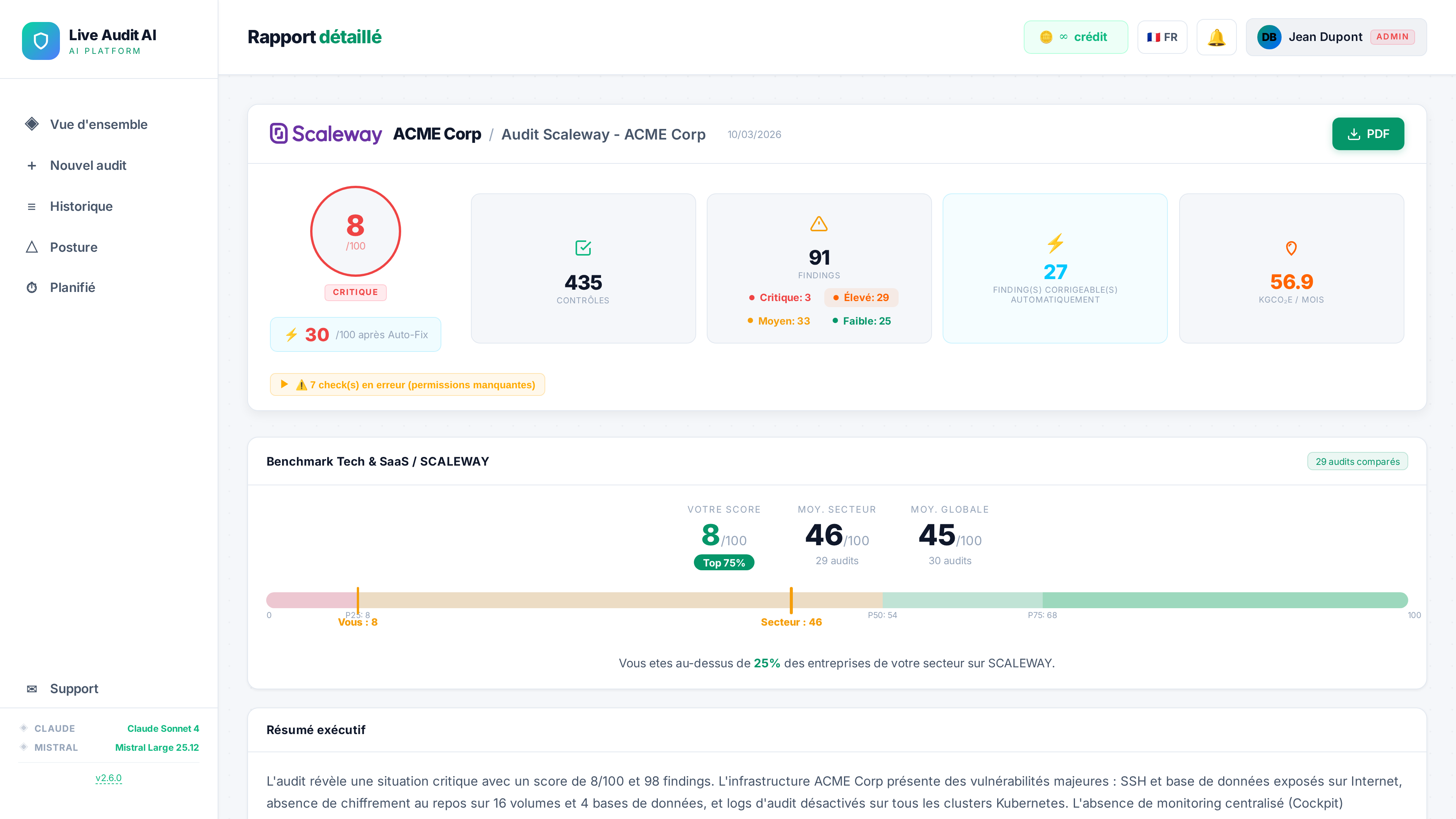

Score de sécurité (0-100)

- Note globale avec code couleur : CRITIQUE (<45), MAUVAIS (45-59), MOYEN (60-79), BON (≥80).

- Badges de sévérité cliquables : CRITICAL, HIGH, MEDIUM, LOW, filtrez instantanément les findings.

Détail de chaque finding

- Service, Ressource cloud concernée (EC2, S3, RDS, IAM, etc.).

- Contrôle, Nom exact de la vérification de sécurité.

- Sévérité, CRITICAL, HIGH, MEDIUM ou LOW avec badge coloré.

- Description détaillée, Explication technique de la vulnérabilité et de la ressource impactée.

- Remédiation, Étapes concrètes pour corriger le problème.

- Risk Score contextuel (0-100), Score de risque métier prenant en compte l'exposition, la sensibilité des données et le blast radius. Dépasse la simple sévérité technique.

- Blast Radius, Catégorie d'impact (identité, données, réseau, compute, audit) et périmètre affecté (compte complet, toutes les ressources, groupe de sécurité, instance…).

- Topics de sécurité, Classification en 9 domaines : IAM, Protection des données, Sécurité réseau, Logging & Monitoring, Réponse aux incidents, Gestion de configuration, Gestion des vulnérabilités, Gouvernance sécurité, Sécurité applicative.

- Références, Mapping automatique vers 20+ référentiels (ANSSI, CIS, ISO 27001, NIST, PCI DSS, RGPD, NIS2, DORA, CSA CCM, MITRE ATT&CK, Well-Architected…).

- Effort de remédiation, Heures estimées, profil requis et coût en EUR (détails en section 6).

Filtrage par scope

- Pour les audits multi-scope, un sélecteur permet de filtrer les findings par scope (compte, projet, souscription).

- Le tableau de synthèse affiche le score et les findings par scope individuellement.

Marquage N/A (Non Applicable)

- Marquez les findings comme Non Applicable avec un motif de justification.

- Les findings N/A sont exclus du calcul du score et peuvent être filtrés dans la vue.

Amplificateurs de risque

- Chaque finding est enrichi avec des amplificateurs de risque contextuels basés sur des références réelles (CWE, techniques MITRE ATT&CK).

- Contexte d'exploitation concret au lieu de faux CVE, avec boost de criticité pour prioriser la remédiation.

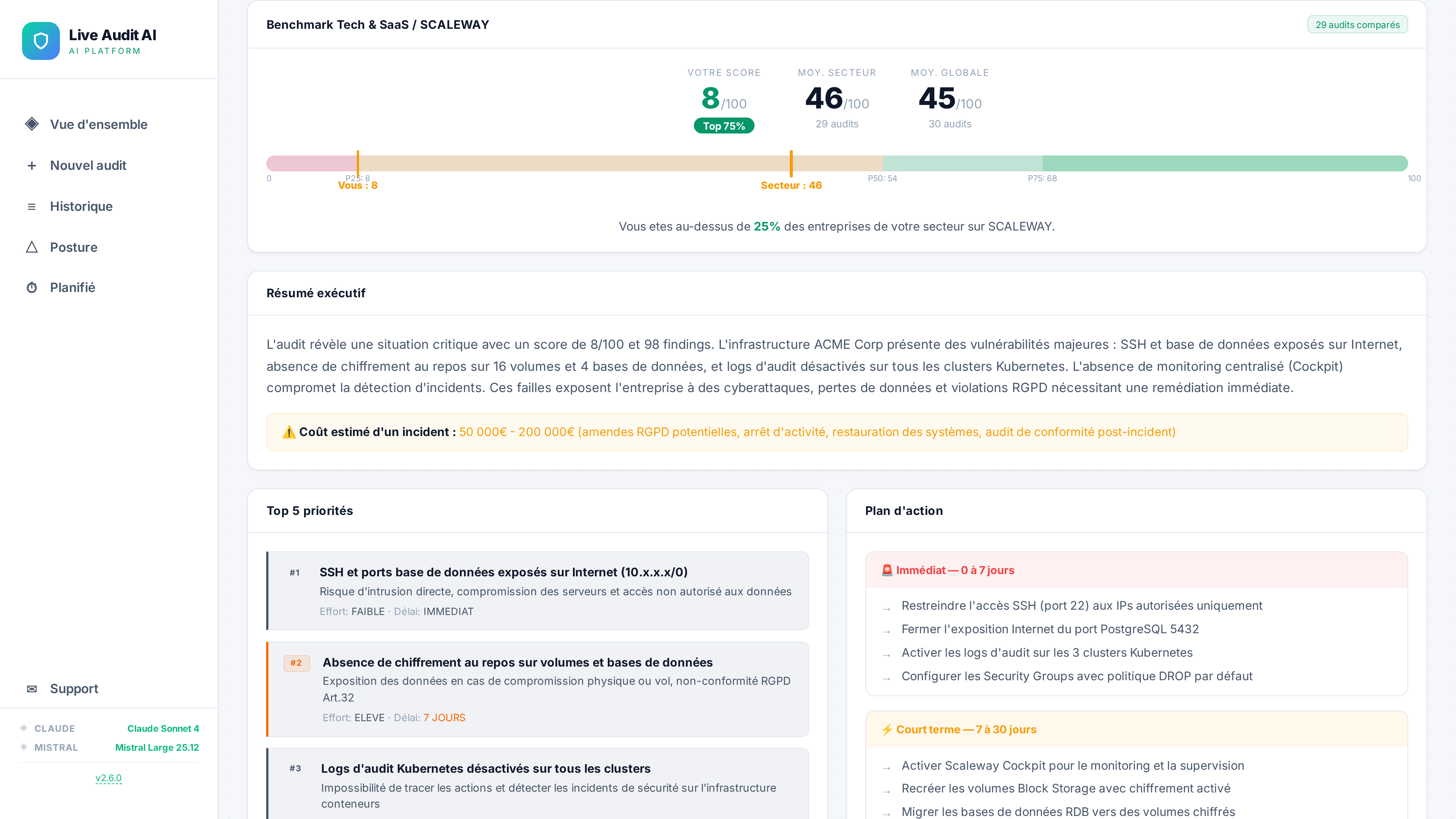

Résumé exécutif & Plan d'action

Lorsque l'analyse IA est activée (Claude ou Mistral), un résumé exécutif complet est généré automatiquement :

Résumé exécutif

- Synthèse IA, Résumé en 3-4 phrases de la posture de sécurité, des risques majeurs et des axes d'amélioration prioritaires.

- Niveau de risque global, Évaluation : CRITIQUE, ÉLEVÉ, MODÉRÉ ou FAIBLE avec badge coloré.

- Estimation du coût en cas d'incident, Fourchette financière estimée (ex. 50 000 € – 200 000 €) en cas de compromission, basée sur la nature des vulnérabilités détectées.

- Tableau récapitulatif, Nombre de findings par sévérité avec description de l'impact : CRITICAL = exploitation immédiate, HIGH = action rapide nécessaire, MEDIUM = traiter sous 30j, LOW = bonne pratique.

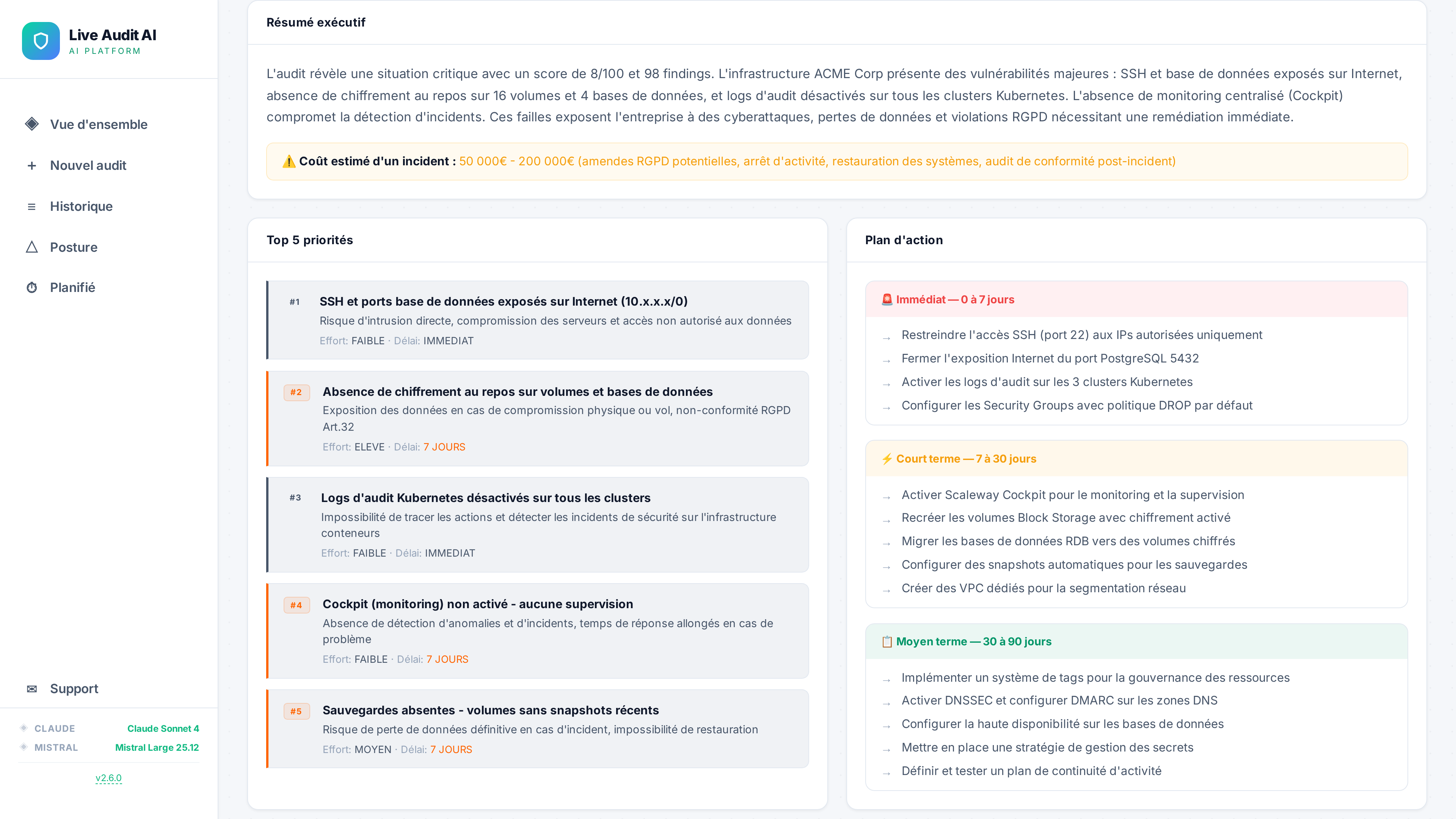

Top 5 des priorités

- Les 5 vulnérabilités les plus critiques classées par impact métier.

- Pour chaque priorité : titre, impact métier (conséquence business), effort de remédiation (FAIBLE/MOYEN/ÉLEVÉ), délai recommandé (IMMÉDIAT/7J/30J/90J) et étapes de remédiation concrètes.

Plan d'action temporel

- Immédiat (0-7 jours), Actions critiques et urgentes (CRITICAL + HIGH).

- Court terme (7-30 jours), Remédiations de sévérité MEDIUM.

- Moyen terme (30-90 jours), Améliorations LOW + mesures préventives.

- Points positifs, Domaines bien configurés sans vulnérabilité détectée.

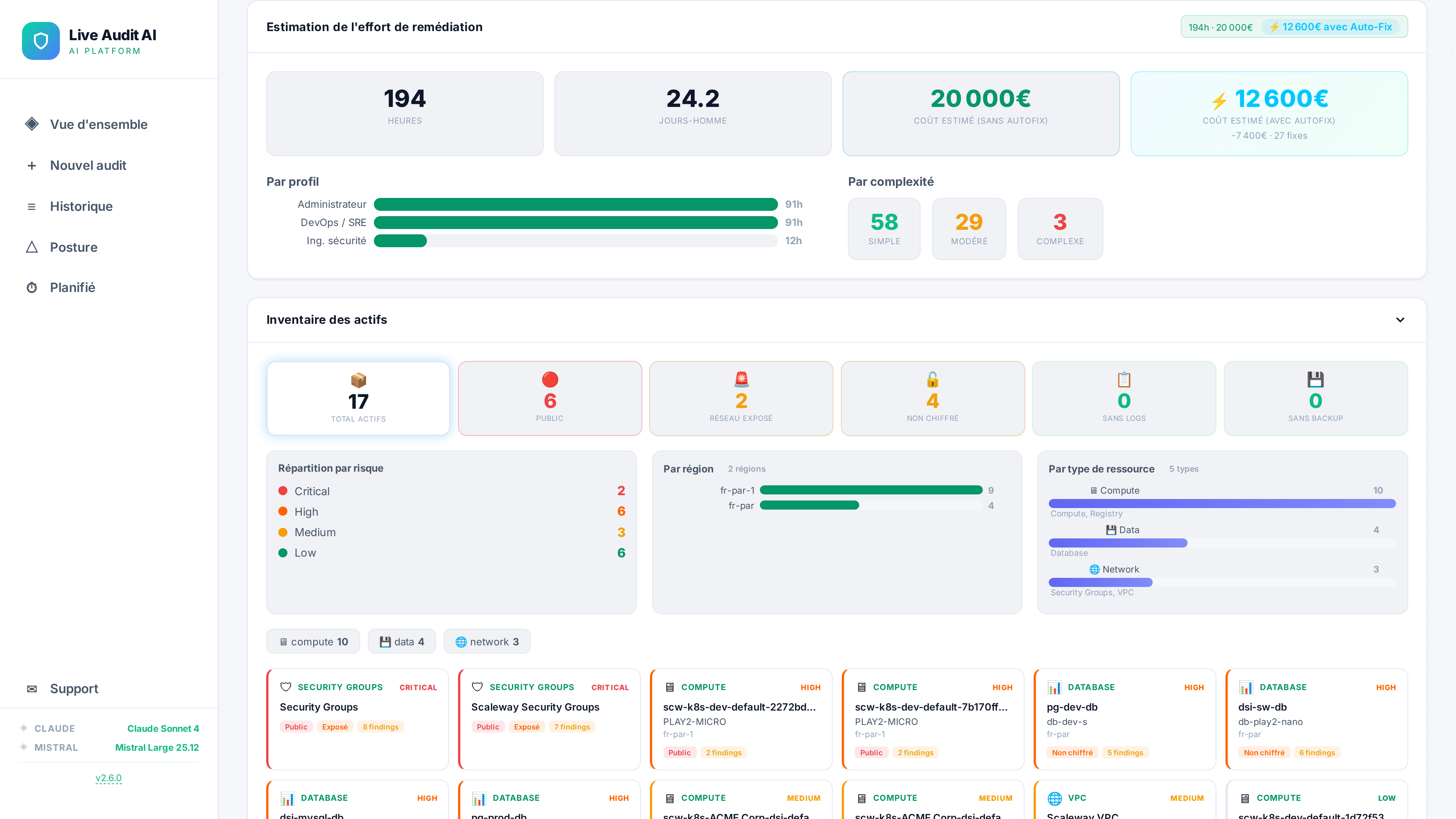

Estimation de l'effort & Coûts

Chaque finding est enrichi d'une estimation précise de l'effort de remédiation basée sur un catalogue de 170+ correspondances :

Métriques par finding

- Heures estimées, Temps nécessaire pour la remédiation manuelle (ex. 0.5h, 2h, 8h).

- Profil requis, Type d'expert nécessaire (Admin, DevOps/SRE, Développeur, DBA, Ingénieur réseau, Ingénieur sécurité).

- Complexité, LOW, MEDIUM ou HIGH selon la difficulté technique.

- Catégorie, Domaine de remédiation (identité, stockage, réseau, données, monitoring, chiffrement…).

KPIs globaux de remédiation

- Effort total, Heures totales, jours (÷8) et coût global en EUR.

- Coût estimé (sans Auto-Fix), Coût total si toutes les remédiations sont manuelles.

- Coût estimé (avec Auto-Fix), Coût réduit en excluant les findings corrigeables automatiquement. Visualisez immédiatement les économies réalisables.

- Ventilation par profil, Heures et coût répartis par type d'expert avec tarifs horaires (Admin 80€/h, DevOps 120€/h, Développeur 110€/h, DBA 130€/h, Réseau 120€/h, Sécurité 150€/h).

- Ventilation par catégorie, Répartition par domaine de sécurité (IAM, Stockage, Réseau, BDD, Logging, Chiffrement…).

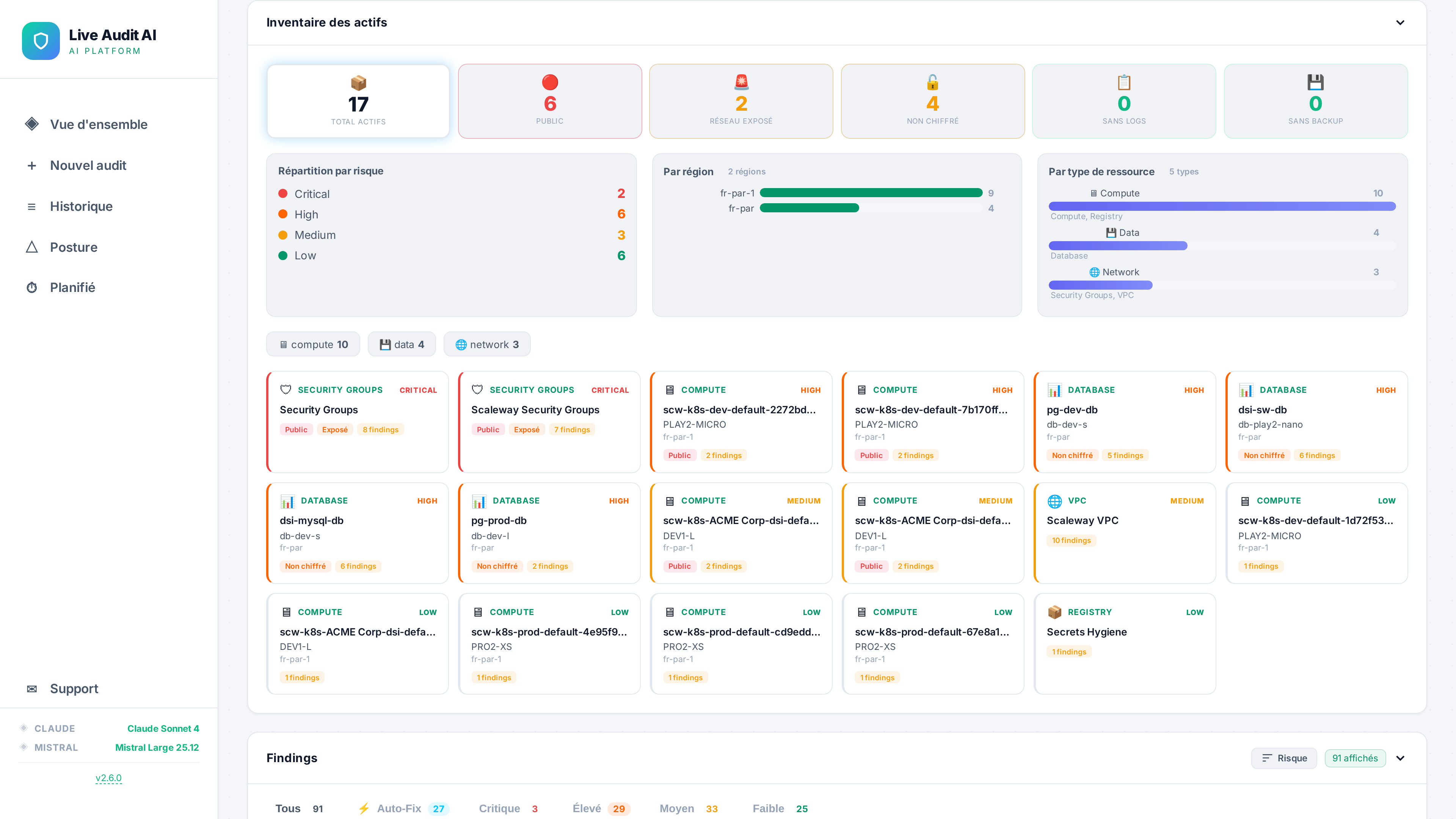

Inventaire des assets

L'inventaire cartographie automatiquement toutes les ressources cloud détectées durant l'audit :

KPIs de risque (indicateurs cliquables)

- Total des assets, Nombre total de ressources cloud détectées.

- Assets publics, Ressources exposées publiquement sur Internet.

- Assets exposés réseau, Ressources avec des ports/services accessibles.

- Assets non chiffrés, Ressources stockant des données sans chiffrement au repos.

- Assets sans logging, Ressources sans traçabilité des accès.

- Assets sans backup, Ressources sans sauvegarde configurée.

Analyses de répartition

- Distribution par risque, Nombre d'assets par niveau de risque (critical, high, medium, low).

- Distribution régionale, Top 8 des régions cloud avec graphique en barres.

- Distribution par type, Groupement par catégorie (Compute, Data, Network, Serverless, Security, Other) avec sous-types détaillés.

Fiche asset détaillée

- Type et identifiant de la ressource (copiable).

- Type d'instance, région de déploiement.

- Niveau de risque avec code couleur.

- Badges d'alerte : Public, Exposed, Unencrypted, No Logging, No Backup.

- Nombre de findings associés à l'asset.

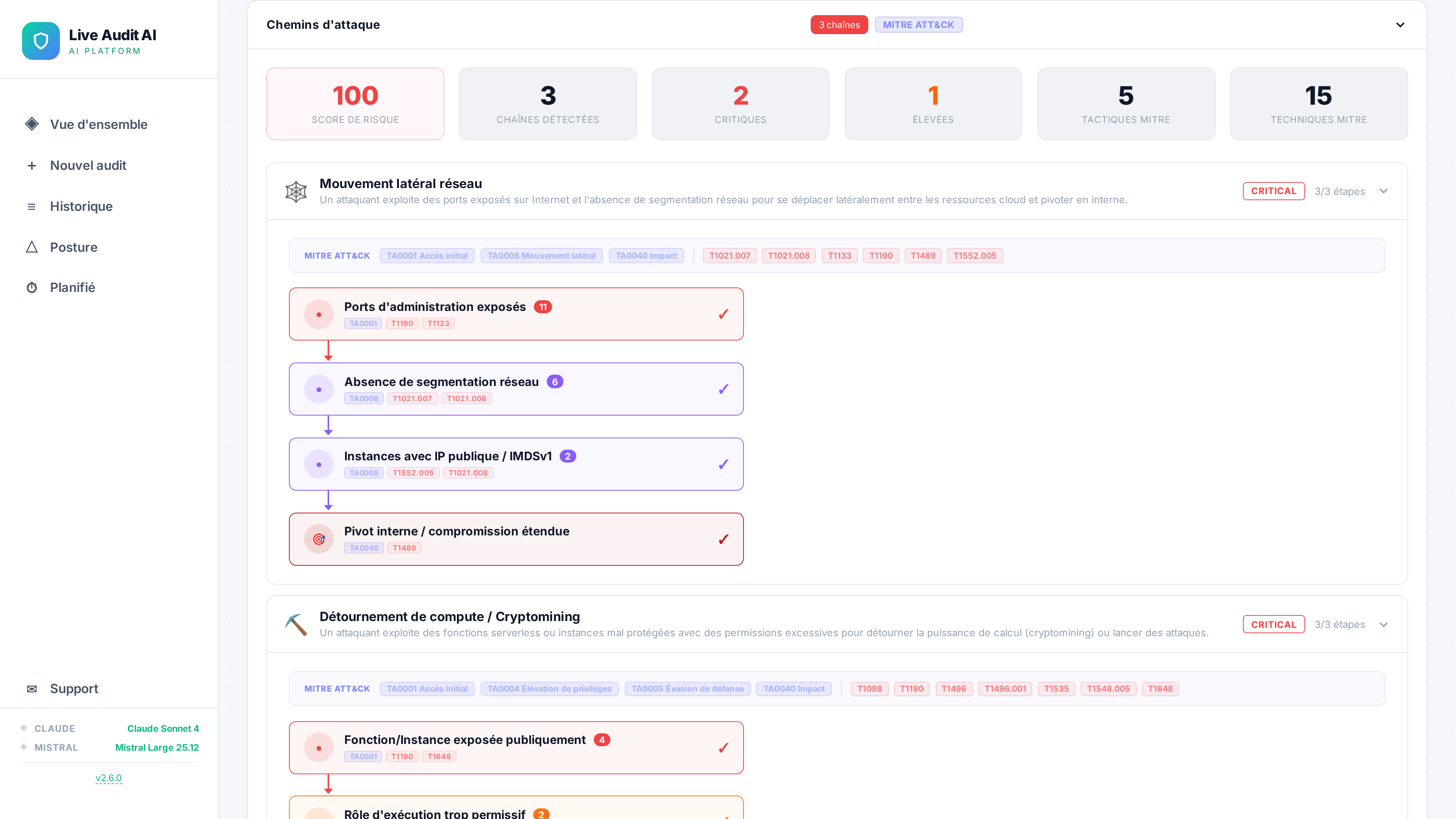

Chemins d'attaque (MITRE ATT&CK)

L'analyse des chemins d'attaque combine 23 patterns statiques et une exploration dynamique du graphe d'infrastructure pour identifier les chaînes d'exploitation potentielles basées sur le référentiel MITRE ATT&CK :

KPIs de synthèse

- Risk Score global (0-100), Évaluation du risque d'exploitation combiné.

- Chaînes d'attaque détectées, Nombre total de scénarios d'attaque identifiés (statiques + dynamiques).

- Chemins critiques / élevés, Nombre de chaînes à risque CRITICAL et HIGH.

- Tactiques MITRE couvertes, Nombre de tactiques ATT&CK impliquées.

- Techniques MITRE couvertes, Nombre de techniques ATT&CK exploitables.

Scoring à 6 composantes

- Couverture, Proportion d'étapes du chemin avec des findings exploitables.

- Sévérité, Gravité maximale des findings impliqués.

- Corrélation, Cohérence entre les étapes du chemin d'attaque.

- Blast radius, Étendue de l'impact potentiel sur l'infrastructure.

- Exploitabilité, Facilité d'exploitation des vulnérabilités identifiées.

- Pattern, Criticité intrinsèque du pattern d'attaque.

Visualisation des chaînes

- Chaque chemin d'attaque est représenté comme un diagramme de flux dépliable.

- Étapes séquentielles, Icône → Label → Tactique MITRE → Techniques associées → Statut de correspondance (✓ exploitable /, théorique).

- Findings liés, Pour chaque étape exploitable, les findings correspondants sont listés avec détail (dépliable).

- Badges MITRE, Tactiques et techniques cliquables menant vers

attack.mitre.orgpour la documentation officielle. - Corrélation de ressources, Validation par le graphe d'infrastructure que les ressources impliquées sont réellement connectées.

- Accessibilité Internet, Confirmation que les points d'entrée sont effectivement exposés sur Internet.

- Carte d'identité, Validation du mouvement latéral via la carte des identités et permissions IAM.

Exemples de chaînes détectées

- Accès initial → Mouvement latéral → Élévation de privilèges → Exfiltration de données

- Credential compromise → API abuse → Persistence → Impact

- Network exposure → Exploitation → Lateral movement → Data access

🧠 Threat Model IA narratif

En complément de l'analyse automatique, le bouton « Générer le Threat Model IA » lance une analyse avancée par intelligence artificielle en un seul appel batch, enrichi avec les données de blast radius, amplificateurs de risque et chemins confirmés par le graphe :

- Scénarios d'attaque narratifs, L'IA rédige un récit réaliste décrivant comment un attaquant exploiterait vos vulnérabilités spécifiques, étape par étape, en citant vos ressources réelles (buckets, instances, rôles IAM).

- Kill chain MITRE ATT&CK, Chaque scénario détaille les phases d'attaque (Reconnaissance → Accès initial → Exécution → Persistance → Exfiltration) avec les techniques MITRE correspondantes.

- Chemins dynamiques inclus, Les chemins découverts par exploration du graphe d'infrastructure sont intégrés aux scénarios, aux côtés des patterns statiques.

- Score d'exploitabilité (1-10), Évaluation de la facilité d'exploitation : complexité, exposition Internet, authentification requise.

- Impact business CIA, Évaluation de l'impact sur la Confidentialité, l'Intégrité et la Disponibilité, avec estimation du coût d'incident ($10K-$10M+).

- Profil de l'attaquant, Type d'acteur de menace (groupe APT, ransomware, insider, opportuniste) et motivation (gain financier, espionnage, destruction).

- Recommandations priorisées, Actions de remédiation classées par nombre de scénarios d'attaque bloqués, avec effort estimé (Quick Win, Court terme, Moyen terme).

Benchmark sectoriel

Comparez votre posture de sécurité à celle de votre secteur d'activité grâce au benchmark anonymisé :

- Votre score vs Moyenne sectorielle, Comparaison directe avec les entreprises de votre secteur.

- Votre score vs Moyenne globale, Positionnement par rapport à l'ensemble des utilisateurs.

- Classement en percentile, « Vous êtes dans le TOP X% des entreprises du secteur Y ».

- Barre de distribution, Visualisation des zones P25, P50, P75 avec votre position (Faible → Moyen → Bon → Excellent).

- Taille d'échantillon, Nombre d'entreprises dans chaque comparaison pour garantir la validité statistique.

Protection des données, Le benchmark utilise la k-anonymité (seuil minimum de 3 échantillons) et exclut les audits démo. Aucune donnée individuelle n'est exposée.

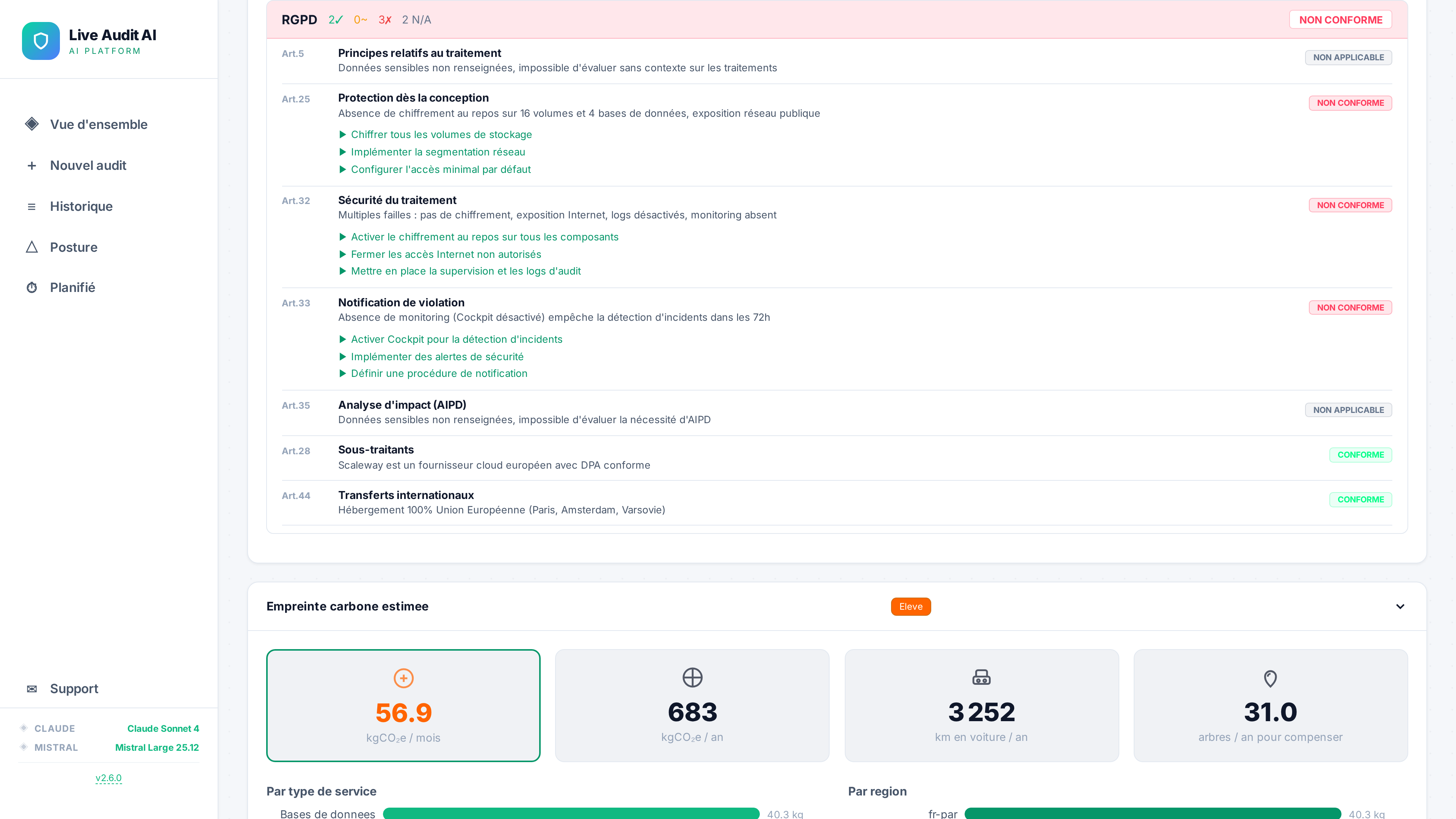

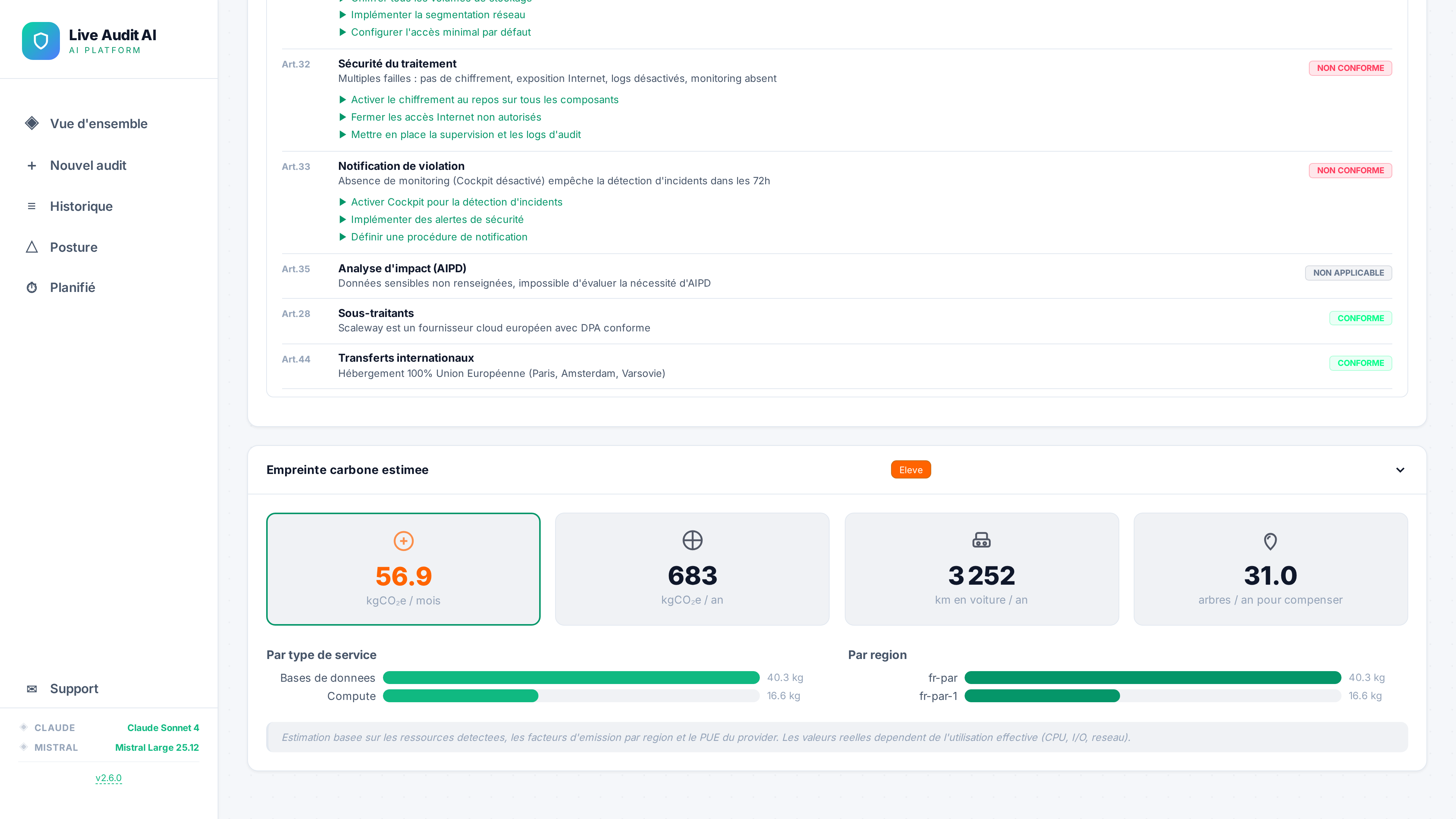

Conformité réglementaire

L'analyse de conformité évalue automatiquement votre posture par rapport aux principaux référentiels réglementaires :

Référentiels supportés

- RGPD, 7 articles du Règlement Général sur la Protection des Données.

- NIS2, 10 articles de la Directive européenne sur la sécurité réseau.

- DORA, 7 articles du Digital Operational Resilience Act (finance).

- PCI-DSS, 11 exigences du Payment Card Industry Data Security Standard.

- ISO 27001, 11 articles du système de management de la sécurité.

- HDS, 8 articles de l'Hébergement de Données de Santé.

- SecNumCloud, 10 articles du référentiel ANSSI pour le cloud.

- ANSSI Hygiène, 42 mesures du guide d'hygiène informatique.

Évaluation par exigence

- CONFORME (✓), L'exigence est respectée, aucun finding associé.

- PARTIELLEMENT CONFORME (~), Des findings mineurs subsistent.

- NON CONFORME (✗), Des findings critiques violent cette exigence.

- NON APPLICABLE (N/A), L'exigence ne s'applique pas au périmètre audité.

Détail par exigence

- Identifiant et titre de l'exigence (ex. Art.32, Sécurité du traitement).

- Statut de conformité avec code couleur.

- Findings associés qui impactent la conformité.

- Actions correctives recommandées pour atteindre la conformité.

Tableau de synthèse, Vue globale par framework : statut global, nombre de ✓, ~, ✗ et N/A sur le total des exigences.

Auto-Fix

L'Auto-Fix permet de corriger automatiquement les vulnérabilités détectées directement sur votre infrastructure cloud :

- Findings corrigeables, Les findings disposant d'un correctif automatique sont identifiés par un badge dédié.

- Prévisualisation (Dry-Run), Avant toute action, prévisualisez exactement ce qui sera modifié (état avant/après). Le mode Dry-Run est activé par défaut.

- Exécution, Appliquez les correctifs un par un ou en lot. Chaque action est tracée dans l'historique.

- Credentials d'écriture, L'Auto-Fix nécessite des credentials avec permissions d'écriture, fournies au moment de l'exécution du fix. Les credentials sont chiffrées (AES-256 Fernet). Nous recommandons des credentials dédiées avec les permissions minimales nécessaires.

- Estimation des économies, Le panneau affiche le coût évité grâce à l'Auto-Fix par rapport à une remédiation manuelle.

- Historique des actions, Chaque correctif exécuté est enregistré avec description, état avant/après et statut (dry_run, success, failed).

Providers supportés, AWS (70+ correctifs), Azure (49 correctifs), Scaleway (37 correctifs), GCP (24 correctifs).

Coût, 1 crédit par correctif exécuté (gratuit en Dry-Run).

Rapport PDF

Générez un rapport exécutif PDF complet, téléchargeable en un clic. Le rapport contient toutes les sections suivantes :

Page de couverture

- Score de sécurité en grand format avec code couleur.

- Badges de sévérité (CRITICAL, HIGH, MEDIUM, LOW).

- Informations de contexte : entreprise, secteur, taille, compte cloud, régions auditées, date, nombre de contrôles appliqués.

- Mention « CONFIDENTIEL ».

Résumé exécutif

- Synthèse IA en 3-4 phrases.

- Estimation du coût en cas d'incident (fourchette financière).

- Niveau de risque global (badge couleur).

- Tableau récapitulatif par sévérité.

Positionnement sectoriel

- Comparaison score vs moyenne sectorielle vs moyenne globale.

- Barre de percentile avec zones P25/P50/P75.

- Texte de positionnement (« TOP X% du secteur »).

Top 5 des priorités, Chaque priorité avec titre, impact métier, effort, délai et étapes de remédiation.

Plan d'action, Actions groupées par horizon temporel (Immédiat / Court terme / Moyen terme / Points positifs).

Findings détaillés, Tableau complet : sévérité, service, vérification, topics, détail, remédiation, références. Trié CRITICAL → LOW.

Conformité réglementaire, Tableau de synthèse par framework + détail par exigence avec statut et actions correctives.

Empreinte carbone, Niveau d'impact, KPIs (kgCO₂/mois, kgCO₂/an, km voiture, arbres), ventilation par service et par région.

Empreinte carbone

Chaque audit cloud inclut une estimation de l'empreinte carbone de votre infrastructure :

Métriques clés

- Émissions mensuelles, X.X kgCO₂e par mois.

- Émissions annuelles, Y,YYY kgCO₂e par an.

- Équivalent voiture, Nombre de kilomètres en voiture (0.21 kgCO₂/km, moyenne européenne).

- Équivalent arbres, Nombre d'arbres nécessaires pour absorber les émissions annuelles (22 kgCO₂/arbre/an).

- Niveau d'impact, Badge coloré : FAIBLE, MODÉRÉ, ÉLEVÉ ou TRÈS ÉLEVÉ.

Ventilation par service

- Répartition des émissions par type de ressource : Compute, Database, Lambda, Container, Load Balancer, Cache, Storage, Cluster.

- kgCO₂e/mois et pourcentage du total pour chaque service.

Ventilation par région

- Émissions par région cloud déployée, avec intensité carbone régionale (gCO₂/kWh).

- Basé sur les données réelles du mix électrique (Electricity Maps, IEA 2024).

Méthodologie, Calcul basé sur l'intensité carbone régionale × PUE (Power Usage Effectiveness) × puissance estimée des ressources détectées.

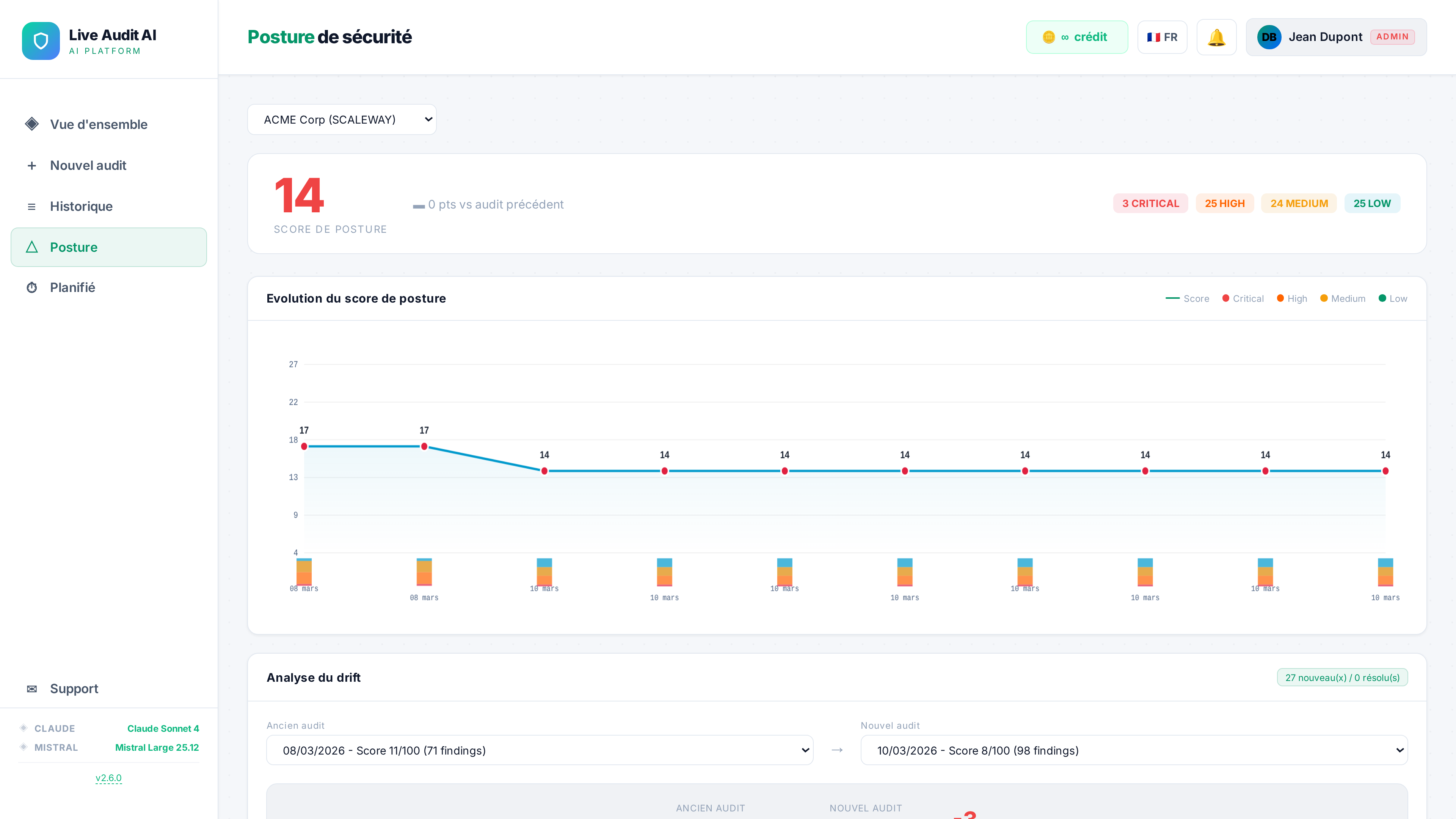

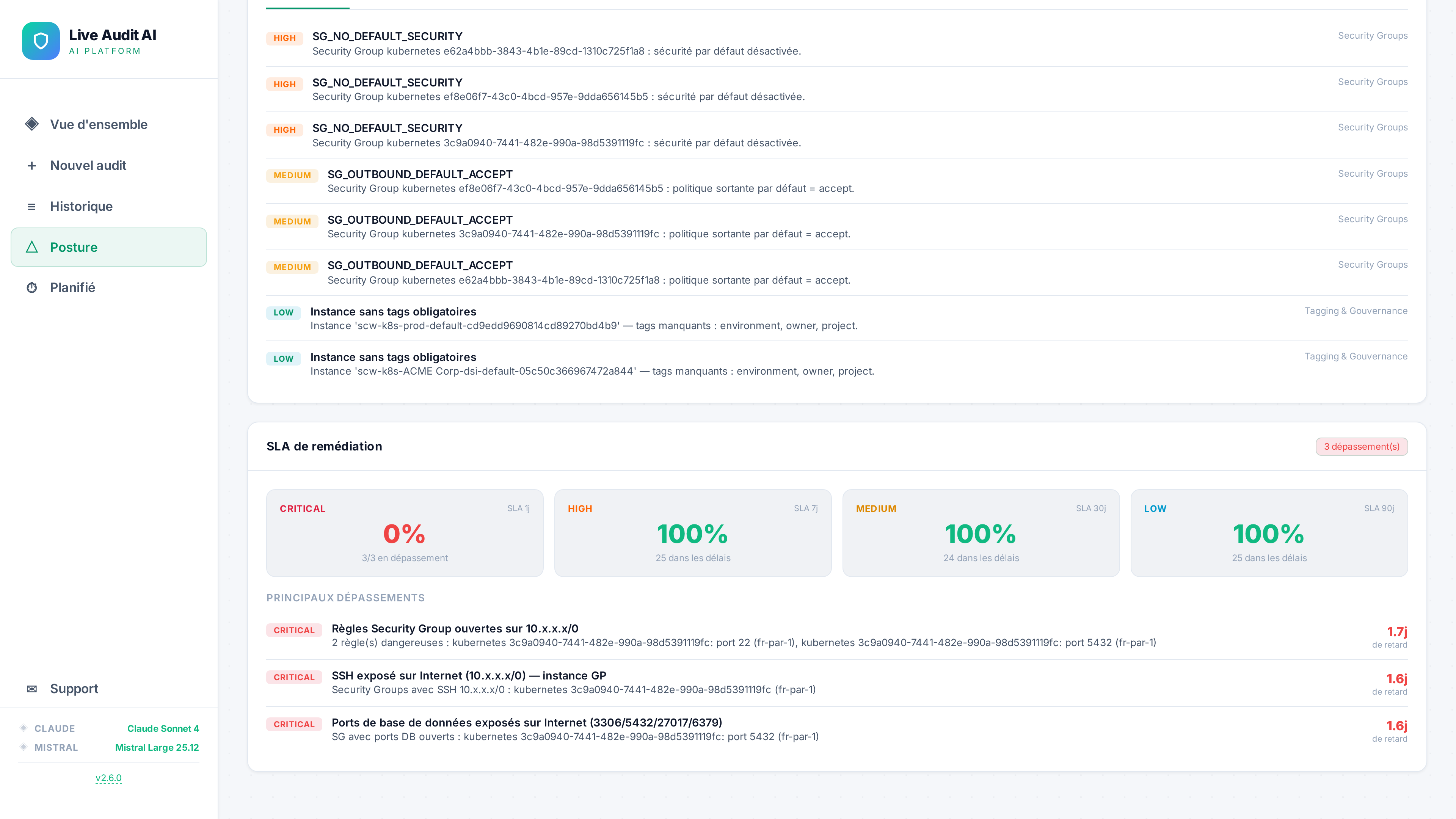

Posture de sécurité & Drift

Suivez l'évolution de votre posture de sécurité dans le temps :

- Graphique d'historique, Visualisez l'évolution de votre score audit après audit, avec courbe de tendance.

- Suivi par scope, Suivez séparément chaque combinaison entreprise + provider.

- Évolution des sévérités, Graphiques empilés montrant l'évolution du nombre de CRITICAL, HIGH, MEDIUM, LOW.

- Delta, Variation du score par rapport à l'audit précédent (hausse/baisse).

Drift Detection, Comparez deux audits pour identifier précisément :

- Les nouvelles vulnérabilités apparues (régressions)

- Les vulnérabilités corrigées (améliorations)

- Les changements de sévérité (aggravation/atténuation)

La drift detection nécessite au minimum 2 audits sur le même scope.

SLA de remédiation

Intégré à la vue Posture, le panneau SLA de remédiation mesure le respect de vos engagements de correction :

- Seuils par sévérité, Chaque niveau a un SLA par défaut : CRITICAL 1 jour, HIGH 7 jours, MEDIUM 30 jours, LOW 90 jours.

- Taux de conformité, Pourcentage de findings remédiés dans les délais, par sévérité.

- MTTR (Mean Time To Remediation), Durée moyenne de correction par niveau de sévérité.

- Dépassements, Liste des findings en dépassement de SLA avec le nombre de jours de retard.

- Badge d'alerte, Le nombre de dépassements actifs est affiché directement dans l'en-tête du panneau.

Les SLA permettent de prioriser les remédiations et de démontrer la réactivité de votre équipe sécurité aux audits et à la conformité.

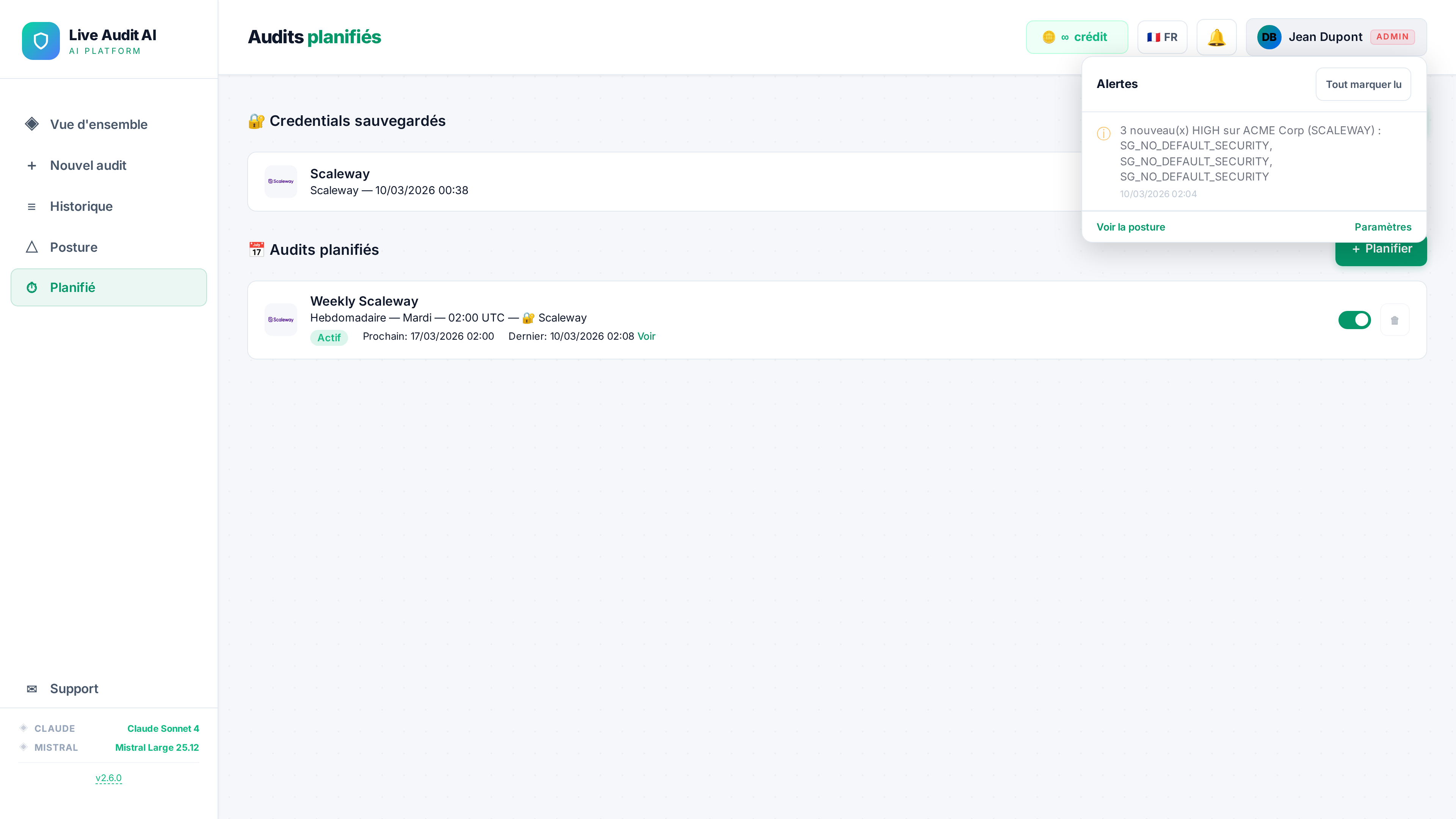

Alertes

Le système d'alertes vous notifie automatiquement des événements critiques :

- Baisse de score, Alerte lorsque le score de sécurité chute au-delà d'un seuil configurable.

- Nouvelles vulnérabilités critiques, Notification immédiate lorsqu'un finding CRITICAL ou HIGH apparaît.

- Régressions, Alerte si une vulnérabilité précédemment corrigée réapparaît.

- Badge de notification, Un indicateur dans la barre de navigation affiche le nombre d'alertes non lues.

Configurez vos règles d'alerte (seuils, types) depuis le panneau de configuration des alertes.

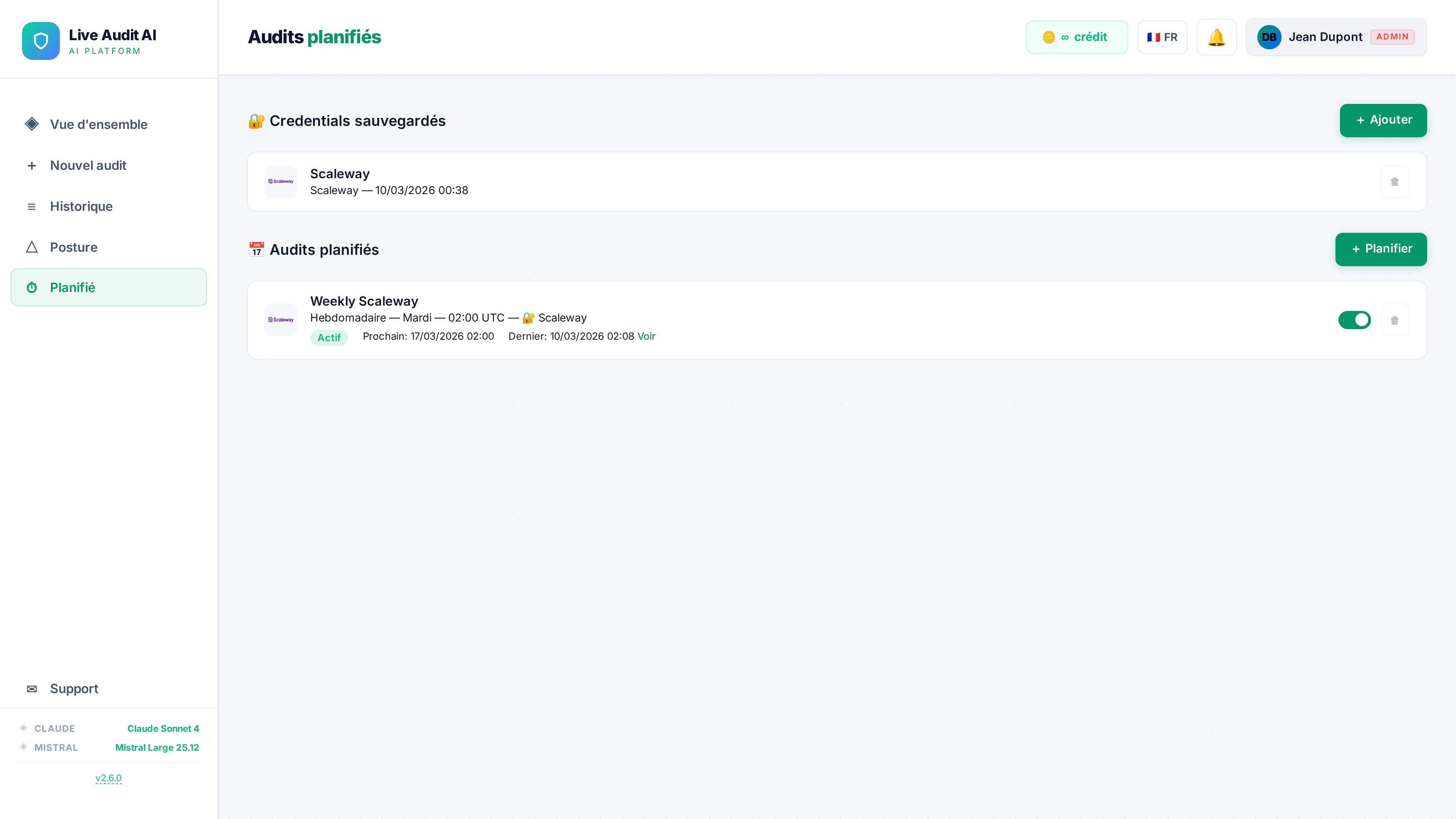

Audits planifiés

Automatisez vos audits pour un suivi continu de votre posture de sécurité :

- Enregistrement de credentials, Sauvegardez vos identifiants cloud de manière chiffrée pour les réutiliser.

- Fréquence, Planifiez des audits quotidiens, hebdomadaires ou mensuels.

- Configuration personnalisée, Choisissez l'heure et le jour d'exécution.

- Prochaine exécution, Visualisez la date et l'heure du prochain audit planifié.

- Gestion, Activez, désactivez ou supprimez vos planifications à tout moment.

Les audits planifiés consomment des crédits au même tarif que les audits manuels.

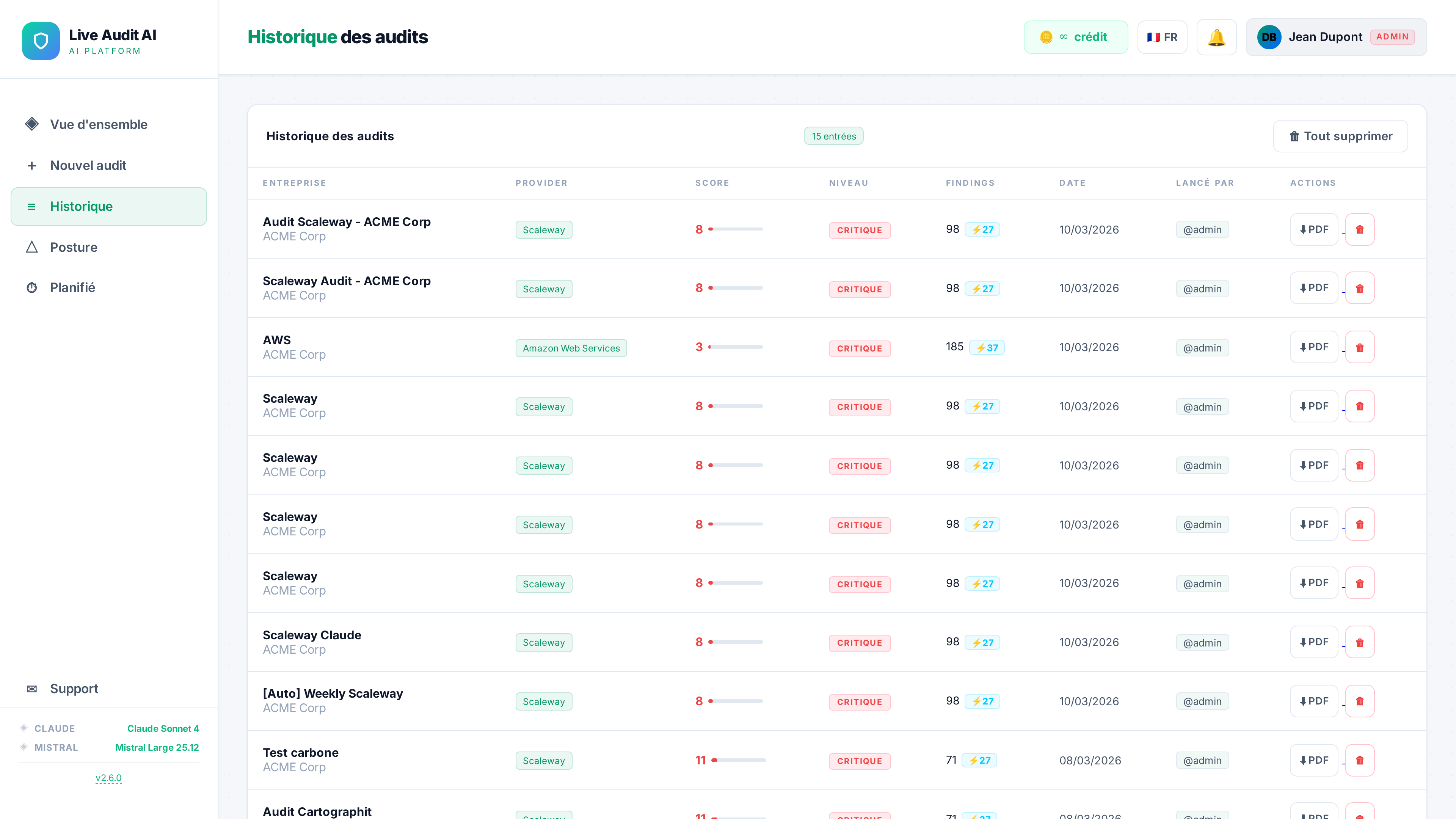

Historique des audits

Retrouvez l'ensemble de vos audits passés :

- Liste complète, Tous vos audits avec nom, date, provider, score, durée et nombre de scopes.

- Nombre de scopes, Pour les audits multi-scope, le nombre de scopes audités est affiché dans une colonne dédiée.

- Recherche, Filtrez par nom d'audit pour retrouver rapidement un résultat.

- Accès aux résultats, Cliquez sur un audit pour consulter ses résultats détaillés.

- Téléchargement PDF, Re-téléchargez le rapport PDF de chaque audit.

- Suppression, Supprimez des audits individuellement ou en lot.

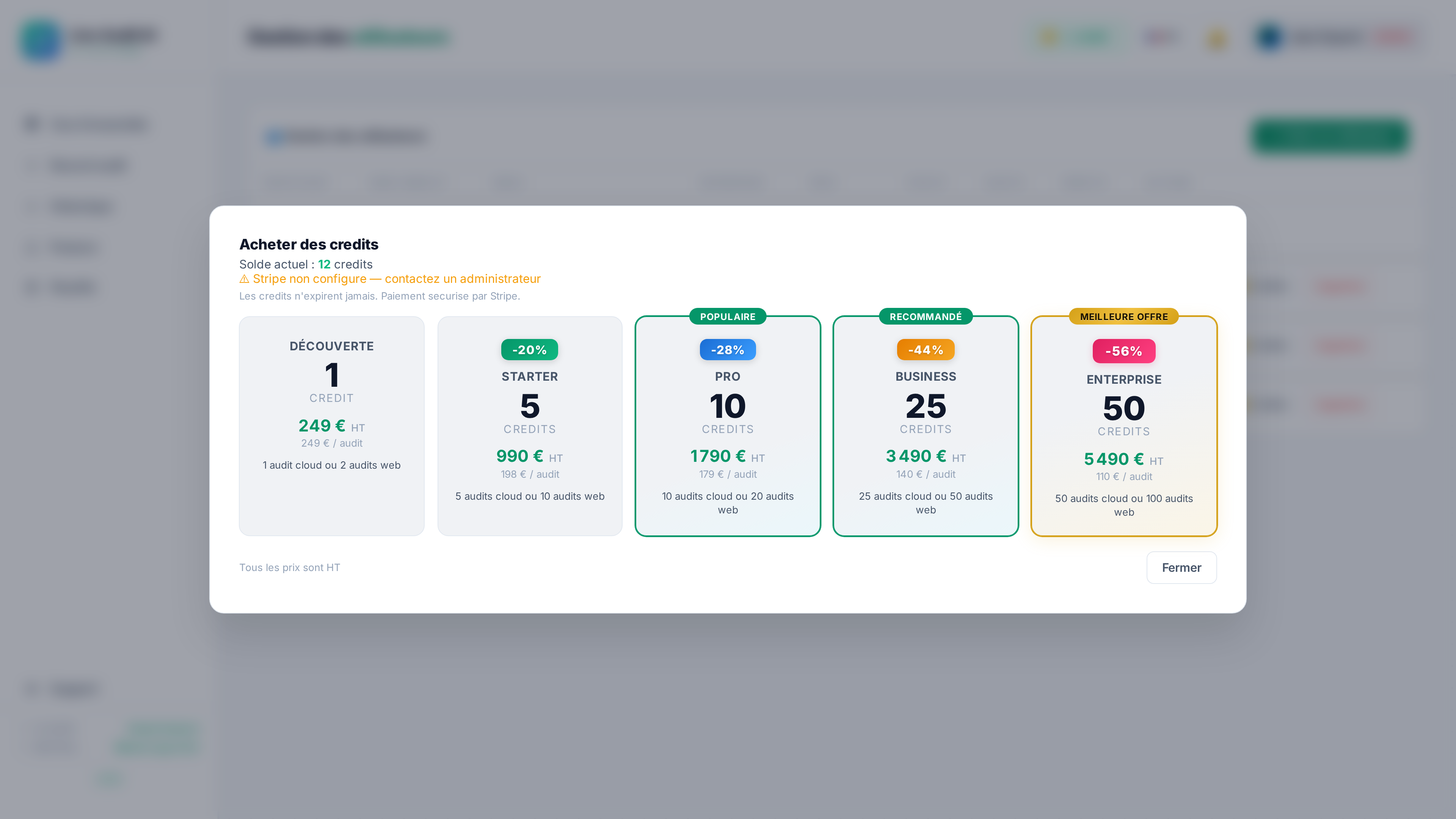

Crédits & Facturation

Livodit AI fonctionne avec un système de crédits à l'usage :

- Solde affiché, Votre solde de crédits est visible en permanence dans la barre supérieure.

- Consommation, 1 crédit par audit cloud. Auto-Fix inclus par défaut, sans coût supplémentaire.

- Acquisition de crédits, Distribution exclusive via nos partenaires distributeurs. Contact : sales@livodit.ai.

- Historique des transactions, Consultez vos 10 dernières transactions (achats, consommations, transferts).

- Transfert entre collègues, Partagez des crédits avec les membres de votre entreprise.

- Portail de facturation, Accédez à vos factures et gérez vos moyens de paiement.

Organisation & Espaces de travail

Livodit AI structure l'accès et les données selon un modèle Organisation → Espace de travail qui permet une gestion fine des équipes et des périmètres d'audit.

Organisation

L'organisation représente votre entreprise ou entité. Elle est créée automatiquement lors de l'inscription et regroupe l'ensemble de vos collaborateurs.

- Membres — Invitez des utilisateurs dans votre organisation. Chaque membre dispose d'un rôle : owner (propriétaire), admin (administrateur) ou member (membre standard).

- Visibilité partagée — Tous les membres de l'organisation partagent le même pool de crédits et peuvent voir les espaces de travail auxquels ils ont accès.

Espace de travail

Un espace de travail (workspace) est un périmètre isolé au sein de votre organisation. Il permet de séparer les audits, les credentials cloud et les résultats par projet, équipe ou environnement.

- Isolation — Les audits, l'historique et les credentials d'un espace de travail sont cloisonnés. Un membre n'a accès qu'aux espaces auxquels il a été ajouté.

- Rôles par espace — Chaque membre dispose d'un rôle spécifique à l'espace : admin (gestion complète), auditor (lancement d'audits) ou viewer (consultation seule).

- Sélecteur — Lorsque vous avez accès à plusieurs espaces de travail, un sélecteur dans la barre latérale vous permet de basculer instantanément d'un espace à l'autre.

Exemple d'utilisation

Une entreprise « Acme Corp » crée son organisation, puis configure trois espaces de travail : Production, Staging et R&D. L'équipe SRE a accès à Production et Staging, tandis que l'équipe développement n'a accès qu'à R&D. Chaque espace contient ses propres credentials cloud et historique d'audit, garantissant un cloisonnement complet.

Providers supportés

Livodit AI supporte 6 fournisseurs cloud avec plus de 3 100 contrôles de sécurité :